Los documentos sobre el Mencho revelan que financiaba a una red de hackers altamente organizada para ataques cibernéticos. El grupo criminal utilizaba esta infraestructura tecnológica para vulnerar sistemas financieros y dependencias de seguridad federal. Mediante el uso de una red de hackers, la organización delictiva operaba fraudes globales, robos de identidad y extorsiones digitales con presupuestos millonarios.

Pagos Millonarios A Red De Hackers De El Mencho

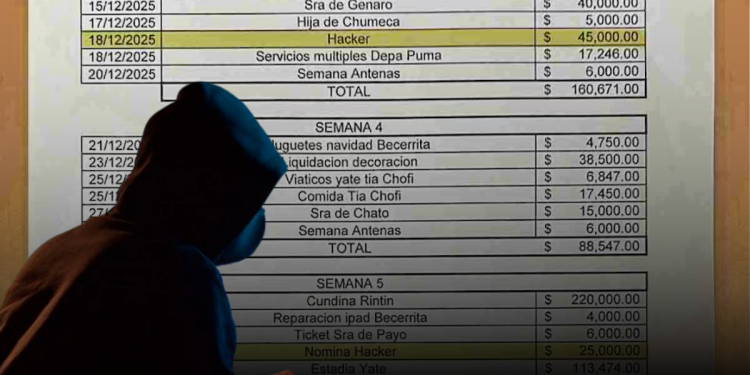

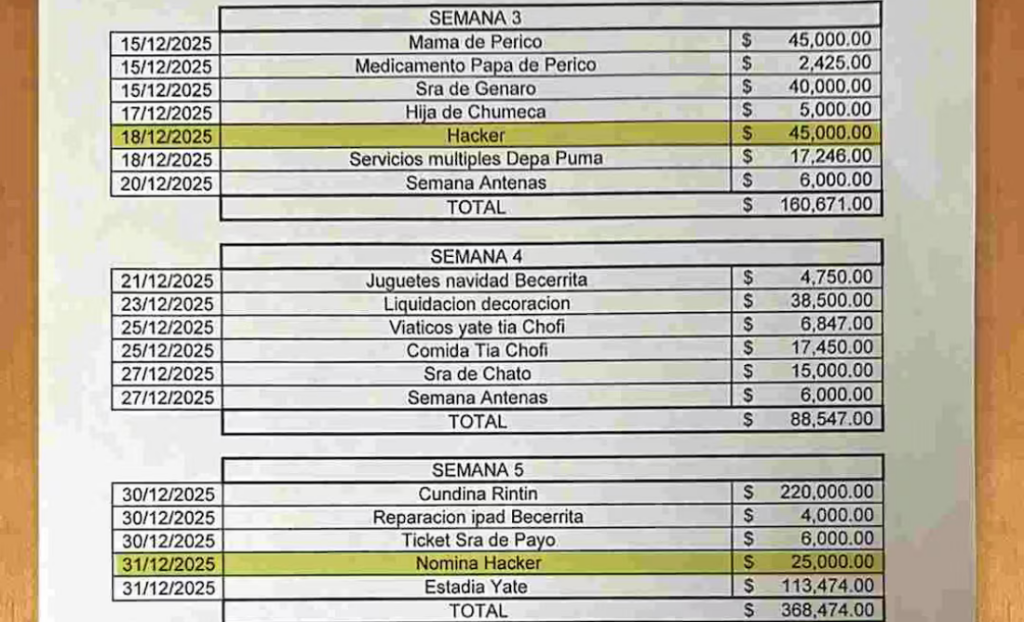

Según registros obtenidos recientemente, el grupo destinó más de seiscientos mil pesos en un solo mes para sus operaciones digitales. Estos pagos cubrían los servicios de siete especialistas en sistemas dedicados a infiltrarse en redes gubernamentales. No se trataba de colaboraciones ocasionales, sino de una nómina fija con beneficios similares a una empresa.

Los documentos detallan que algunos de estos expertos recibían pagos individuales superiores a los doscientos mil pesos por semana. Además del sueldo base, la organización cubría gastos de mantenimiento para equipos de cómputo y vehículos personales. Incluso existen registros de viáticos y dinero destinado a la compra de despensas, etiquetado bajo el concepto de mandado hacker.

El grupo utilizaba esta fuerza laboral para cometer fraudes de tiempos compartidos y extorsiones mediante asistencia técnica falsa. Al tener cubiertas sus necesidades básicas, los delincuentes informáticos podían dedicar jornadas completas a perfeccionar sus técnicas de intrusión. Esto demuestra que el crimen organizado ha evolucionado hacia un modelo de negocio tecnológico mucho más sofisticado.

Uso De Tecnología Encriptada Y Fraudes

Para mantener la discreción en sus actividades, los operadores del cártel emplean herramientas de comunicación de grado militar. La aplicación Threema se convirtió en el estándar de comunicación para los jefes de plaza y sus sicarios digitales. Esta plataforma es famosa por su alto nivel de privacidad y el uso de encriptación de extremo a extremo. Los registros muestran que el grupo pagaba suscripciones mensuales para mantener activas decenas de cuentas seguras.

Interpol ya advirtió sobre la participación de este grupo en estafas financieras que afectan a personas en todo el mundo. Entre los métodos más utilizados destacan la usurpación de identidad y las estafas sentimentales a través de redes sociales. Esta infraestructura no solo sirve para el robo directo, sino también para el lavado de dinero a escala internacional.

La policía internacional ha detectado que estas estafas muchas veces involucran a víctimas de trata de personas. Cientos de individuos son engañados con ofertas de trabajo para luego ser obligados a cometer fraudes desde centros de llamadas clandestinos. De esta forma, el cártel combina sus métodos violentos tradicionales con la tecnología más avanzada para generar ingresos ilícitos.

Reclutamiento De Jóvenes Expertos En Sistemas

Las organizaciones buscan activamente a estudiantes o especialistas con habilidades avanzadas en informática para integrarlos a su red de hackers profesional. Estos jóvenes son atraídos por los altos salarios y las prestaciones que difícilmente encontrarían en el mercado laboral legal. Una vez dentro, se encargan de robar información privilegiada de las bases de datos de seguridad nacional.

Un caso alarmante ocurrió cuando se detectó que un experto informático logró vulnerar el sistema de cámaras de videovigilancia de la capital. Gracias a este acceso, los delincuentes pudieron seguir los pasos de un agente del FBI que realizaba investigaciones en territorio mexicano. La lucha contra el crimen ya no solo se da en las calles, sino en el espacio digital.

Finalmente, la cooperación internacional se ha vuelto fundamental para rastrear los servidores y las carteras digitales que utilizan estos grupos. Las autoridades de Estados Unidos y México trabajan juntas para identificar a los rostros detrás de los teclados que financian la violencia. Se espera que, con la captura de nuevos operadores, se logre desmantelar por completo esta maquinaria de fraude global.